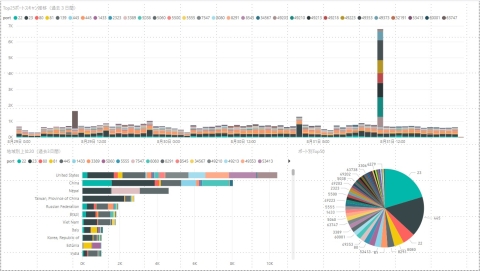

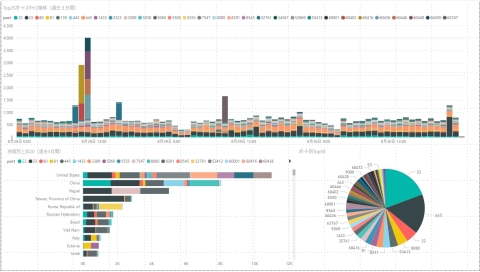

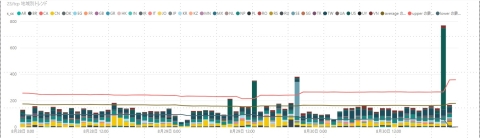

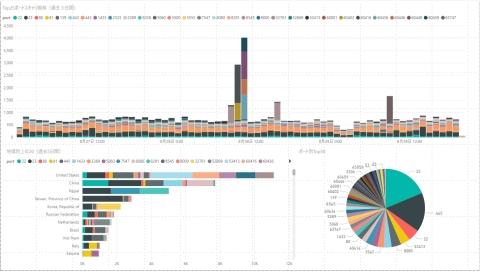

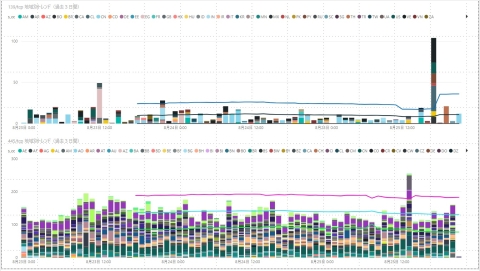

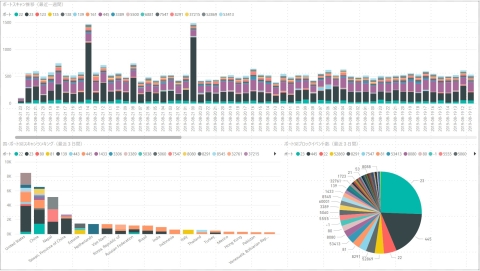

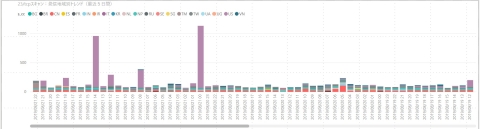

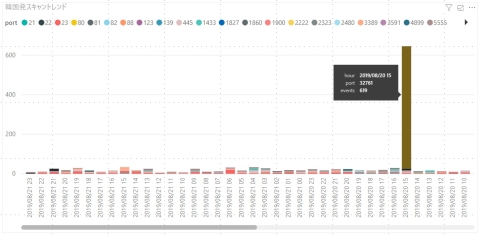

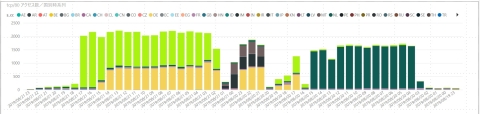

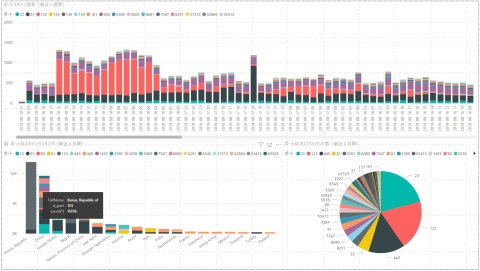

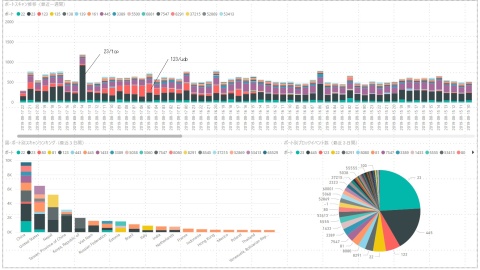

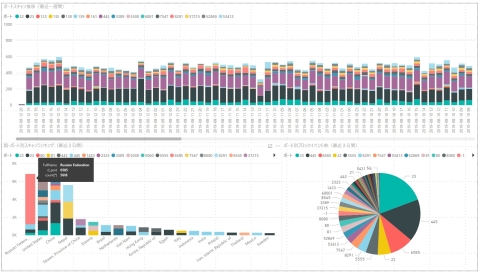

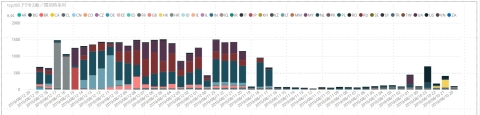

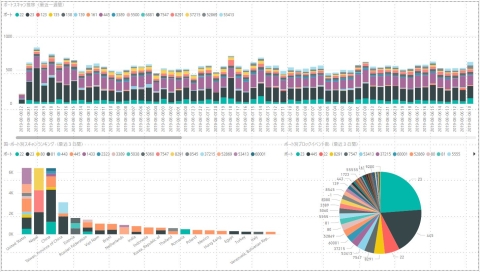

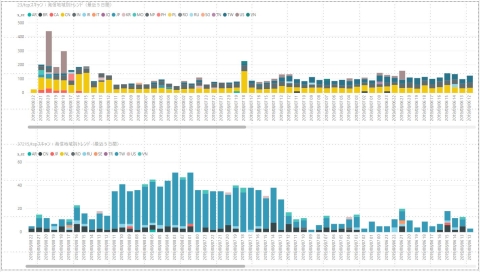

今朝は天気も回復。でも、ちょっと寝坊したので散歩は無し。朝飯の後、洗濯しながらあれこれ。で、いつものパケット観測をしたら、またDDoSのリフレクションっぽいのが来ている。

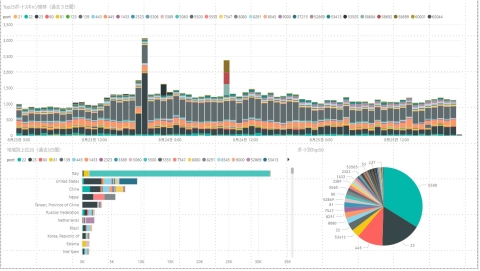

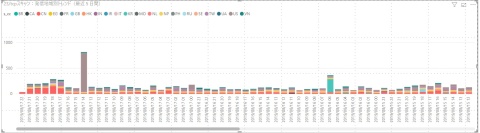

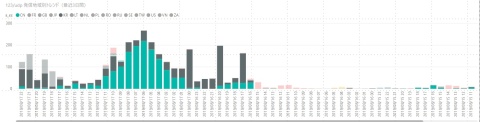

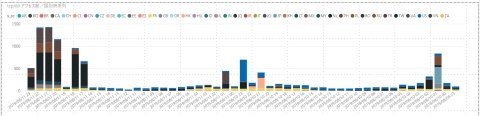

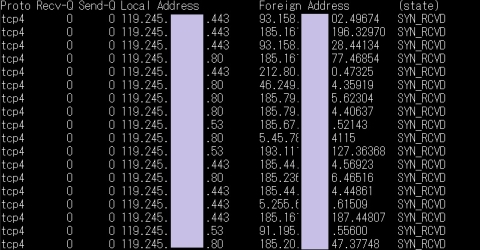

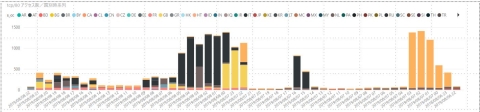

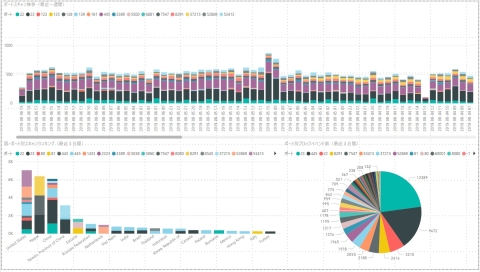

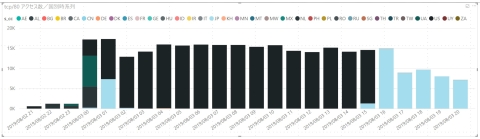

前回、腑に落ちない部分があったので、ちょっと真面目に調べて見たら、意外なことがわかった。DoSの反射と思っていたパケットが、実は内部側から外部へのアクセスに伴う戻りパケットの一部がファイアウォール(というか、YAMAHAのRTX1210ルータ)で拒否されたものだったことが判明。しかし、これだけ大量のパケットが・・・?と調べて見たら、宛先は知らないホストばかり。発信元の内側IPも普段使っている機器に該当せず。このあたりでちょっと嫌な雰囲気が漂う。そのIPのMACをARPテーブルから調べると、なんと台湾メーカーのMACであることが判明。少なくともそんな機器は使っていないはず・・・。かなり嫌な雰囲気になってきた。そもそも、そのアドレスを持つ機器はどこにあるのか・・・。しばらく、思案しながらあれこれ調べていたら、変なことに気がついた。デフォルトルーターのMACがその機器と同じになっている。しかし、そんなはずはない。デフォルトルーターはYAMAHAなので、MACアドレスが台湾メーカーのものになるはずがない。そのあたりで、ようやく思い出した。そんな悪さをしそうな機器が一台あったのである。

それがこの箱である。某アンチウイルスベンダの製品。こいつは、ネットワークを監視する為に、ARPスプーフィング(詐称)を行ってルーターへのパケットを横取りして、いわゆるMiTMをやらかす。セキュリティ製品的にはかなりのキワモノである。まぁ、時々ストリーミングが邪魔される事を除けば表面的な実害もないので、テレビだけ監視対象から除外して放置していたわけだが、どうやらこいつ自身が(たぶんベンダ自身の)あちこちのサービスをアクセスする際のお行儀がちょっと悪いようで、YAMAHA様が怒ってパケットを拒否してしまうようなのである。おそらく、通信を終了させる時の方法がYAMAHA様のお気に召さないのだろう。ダイナミックパケットフィルタで大量の拒否パケットが出てしまうようで、ソフトウエア等の更新やベンダとの通信のタイミングでこうした現象が発生するらしい。まぁ、ホームネットワーク用の製品なので、そんなことを気にするユーザはいないのだろうが、少なくともYAMAHAのルータと一緒に使うのはまずそうだ。というのも、ARPスプーフィングに対してもYAMAHA様はご機嫌斜めになり、この製品がARPパケットを投げてデフォルトルータのIPを横取りしようとすると、意地になって自分もパケットを投げるので、壮絶なARP争奪戦争になってしまうのである。表向きの症状は出ないものの、ネットワークはかなり騒々しくなってしまう。まぁ、相性が悪いと言うことなのだろうが、やはり、ビジネスネットワークでの利用は避けた方が良さそうな感じだ。ということで、とりあえずこの箱は一旦電源を切って様子を見ることとした。

さて、そんなことをしている間に時間を食ってしまい、慌てて準備をして午後3時過ぎに自宅を出た。行き先は羽田。今週末も実家行きである。

今日はバスゲート発だったので、ちょっと余裕を持って行ったはずが、既に一台目のバスは満員で二台目になってしまった。搭乗機はB767-300ERである。

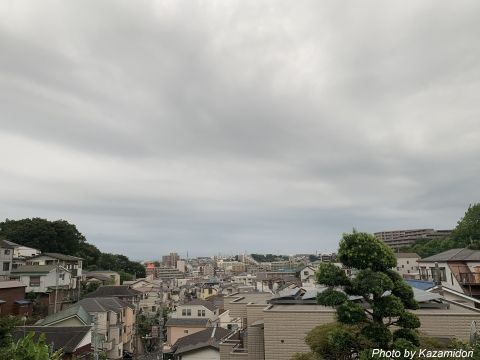

搭乗してからふと見ると、窓に雨粒。天気雨のようだが、これはすぐに上がった。

ほぼ定刻に離陸して、いつも通りの一時間弱のフライトである。

今日の富士山は雲の下。雲の帽子をかぶっている。

いつものように、Flight Radarを見ていたら、今日はCAさんが反応。自分も時々使ってるという。業界関係者にも御用達というわけだ。

そんな感じで短いフライトはあっという間に終了する。

小松には定刻着。バスのタイミングが悪かったので、とりあえずバス停ひとつ歩くことにする。今日はほとんど歩いていなかったのでとりあえずの散歩代わりである。

実家に帰ったらそろそろいい時間。とりあえず晩飯などを買いに近くのスーパーまで行ってくる。こんな夕焼け。

さて、明日は午後から母の様子を見に行ってくる予定である。